Tu navegador web puede almacenar datos sensibles, incluidos nombres de usuario, contraseñas y cookies de sesión como texto sin cifrar en la memoria, según el investigador de seguridad de CyberArk, Zeev Ben Porat.

Parece que están afectados la mayoría de los navegadores web basados en Chromium, incluido Google Chrome. Se hizo una comprobación de las debilidades de Microsoft Edge y también estaba afectado. Una prueba rápida en un sistema local de Windows 11 confirmó que los navegadores como Brave y Firefox de Mozilla también estaban afectados por el problema.

No es necesario tener acceso físico a la máquina de destino, ya que el acceso remoto o el acceso al software que se está ejecutando en la máquina de destino son suficientes para extraer los datos. La extracción se puede hacer desde cualquier proceso no elevado que se ejecute en la misma máquina.

Aunque es necesario que el usuario introduzca datos de credenciales como los nombres de usuario y las contraseñas antes de poder extraerlos, Zeev Ben Porat señala que es posible “cargar en la memoria todas las contraseñas almacenadas en el administrador de contraseñas”.

La seguridad de autenticación de dos factores puede no ser suficiente para proteger las cuentas de usuario, si los datos de las cookies de sesión también están presentes en la memoria; la extracción de los datos puede conducir a ataques de secuestro de sesión utilizando los datos.

El investigador de seguridad describe varios tipos diferentes de datos de credenciales de texto sin cifrar que se pueden extraer de la memoria del navegador.

- Nombre de usuario + contraseña utilizados al iniciar sesión en una aplicación web específica

- URL + Nombre de usuario + Contraseña cargados automáticamente en la memoria durante el inicio del navegador

- Todos los registros de URL + nombre de usuario + contraseña almacenados en los datos de inicio de sesión

- Todas las cookies pertenecientes a una aplicación web específica (incluidas las cookies de sesión)Prueba tus navegadores

Google ha sido informado del problema y rápidamente ha recibido el estatus de “no reparar” . La razón esgrimida es que Chromium no solucionará ningún problema relacionado con ataques físicos de acceso local.

Zeev Ben Porat ha publicado un artículo de seguimiento en el blog CyberArk, que describe las opciones de mitigación y los diferentes tipos de ataques para explotar el problema.

Cómo probar tus navegadores

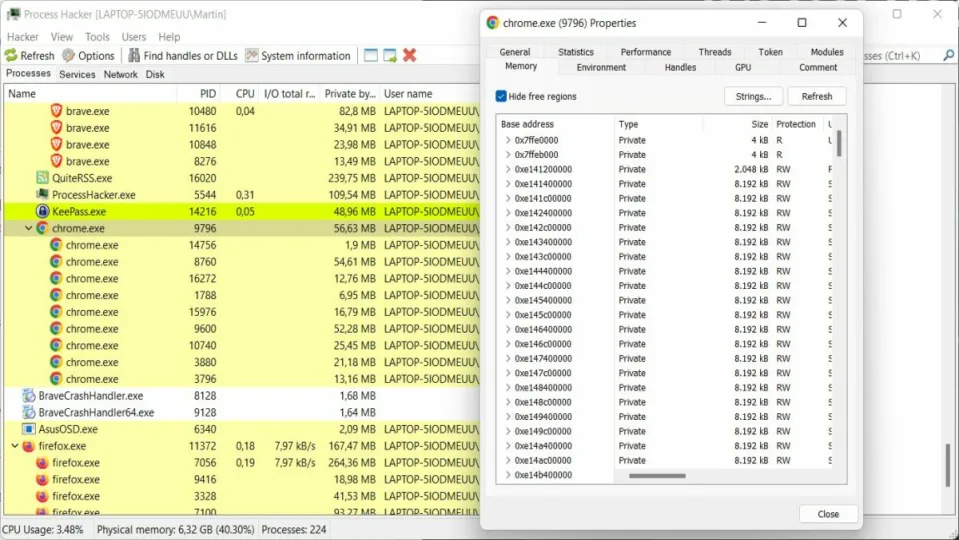

Los usuarios de Windows pueden usar la herramienta gratuita Process Hacker para probar sus navegadores. Para empezar, solo tienes que descargar la versión portátil del programa, extraer su archivo y ejecutar el ejecutable de Process Hacker.

Escriba un nombre de usuario, contraseña u otros datos sensibles en el navegador que desee probar.

- Haz doble clic en el proceso principal del navegador en la lista de procesos para mostrar los detalles.

- Cambia a la pestaña Memoria.

- Activa el botón Cadenas en la página.

- Selecciona Aceptar en la página.

- Activa el botón Filtrar en la ventana que se abre y selecciona “contiene” en el menú contextual.

- Escribe la contraseña u otra información sensible en el campo “Introducir el patrón de filtro” y selecciona aceptar.

- Process Hacker devuelve los datos si se encuentran en la memoria del proceso.

Ahora tú: ¿tu navegador está afectado por esto? ¿Qué opinas sobre el problema? (vía Born)

Este artículo es una traducción del post publicado en gHacks por Martin Brinkmann.